El coronavirus Covid-19 está extendiéndose por todo el planeta contagiando a miles de personas y poniendo en jaque la salud pública y la economía mundial. Además, aprovechando esta situación y el interés que despierta entre los usuarios, los ciberdelincuentes lo están utilizando para infectar con malware a sus víctimas.

Por ejemplo, solo en una semana, Panda Security ha identificado ataques de malware que dirigen a web infectadas utilizando información sobre el coronavirus. Sin ir más lejos, la empresa ha localizado un ataque malicioso en el que se está enviando mensajes con el asunto “Atención coronavirus”. Este instala un malware a través de Microsoft Office para abrir una “puerta trasera” al ordenador desde el que pueden asaltar a la víctima.

Asimismo, desde el pasado 9 de marzo, se pueden observar nuevos envíos masivos de emails que dirigen a una web de phishing en la que un virus informático, llamado Remcos RAT, está infectando los dispositivos de los usuarios. El ataque se lleva a cabo por medio de un supuesto archivo PDF denominado “Medidas de seguridad ante el Coronavirus”. Sin embargo, al abrir el archivo se ejecuta el malware.

Por su parte, la división de Inteligencia de Amenazas de Check Point Software Technologies, Check Point Research, ha confirmado la detección de un ciberataque organizado por un grupo APT chino contra el Ministerio de Asuntos Exteriores de Mongolia. La compañía ha desvelado que este grupo, aprovechando la alerta en torno al coronavirus, suplantó la identidad del Ministerio de Relaciones Exteriores de Mongolia. Después envío documentos adjuntos maliciosos a través de correos electrónicos a los funcionarios del país. El objetivo era persuadirles, utilizando mensajes centrados en la situación actual con respecto a este virus, para que dieran a los cibercriminales de este grupo acceso remoto a la red y dejaran una puerta abierta para el robo de información confidencial.

Según el jefe de Inteligencia de Amenazas de Check Point, “el Covid-19 no solo representa una amenaza física, sino también una ciberamenaza»

Tal y como afirma Lotem Finkelsteen, jefe de Inteligencia de Amenazas de Check Point, «nuestra investigación pone de manifiesto que un grupo chino de APT aprovechó el interés público sobre todo lo relacionado con el Coronavirus para su propio beneficio, por lo cual decidieron utilizarlo como una novedosa cadena de infecciones informáticas”. Y añade: “Además, hemos descubierto que este grupo no solo ha estado atacando a Mongolia, sino también a otros países del mundo. Por tanto, desde Check Point señalamos que todas las empresas públicas y de telecomunicaciones de todo el mundo deberían proteger sus documentos”, recomienda Finkelsteen.

Mapas falsos

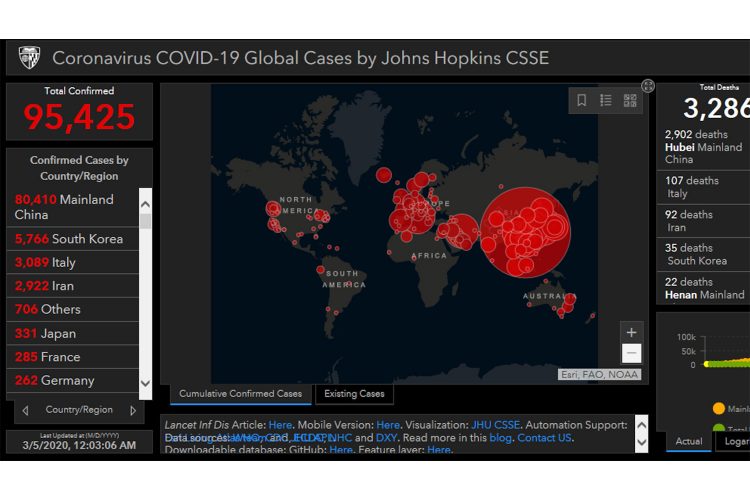

Ahora bien, estos no son los únicos ejemplos de aprovechamiento de la situación por parte de los cibercriminales para hacer de las suyas. Según ha desvelado la firma de ciberseguridad Reason Labs, los piratas informáticos están difundiendo sitios maliciosos disfrazados de mapas Covid-19 confiables. Estos publican habitualmente la evolución de la propagación del virus a medida que el número de casos confirmados aumenta.

La táctica comienza con ciberdelincuentes que circulan enlaces a web maliciosas disfrazadas de mapas Covid-19 en las redes sociales o en correos electrónicos engañosos. Cuando las personas abren los sitios, se les indica que abran un applet que pueda infectar su dispositivo con AZORult, un malware que roba datos como credenciales de inicio de sesión e información bancaria. “Se trata de una técnica bastante común”, confirma el investigador de Reason Labs Shai Alfasi. De hecho, continúa: “Probablemente veremos un aumento del malware relacionado con el coronavirus y variantes de este en un futuro inmediato”.

Para evitar esta situación, la institución recomienda que solo se consulten los mapas de seguimiento oficiales y que se verifique la URL del sitio web vinculado antes de hacer clic. Claro que estas recomendaciones se extienden también al resto de documentos y mensajes recibidos por correo electrónico que tengan por asunto el tema del coronavirus. Y es que, según señalan desde la compañía Check Point, “la prevención es la mejor medida de seguridad para combatir este tipo de ciberamenazas. Desconfiar de aquellos mensajes que provengan de remitentes desconocidos, así como no descargar archivos adjuntos ni pinchar en enlaces dentro del correo ayudará a proteger nuestros equipos e información y reducirá en gran medida la posibilidad de convertirse en una nueva víctima de estos grupos de cibercriminales”.

Noticias falsas

Otro ámbito en el que también está “infectando” el coronavirus es en el informativo. Desde hace varios días, están proliferando en España de forma alarmante las “fake news” y falsos testimonios de supuestos profesionales del sector sanitario. Y es que ahora mismo las noticias, los consejos, los chistes, las canciones o los vídeos de políticos se extienden todavía más rápido que el propio coronavirus.

Según comenta Hervé Lambert, Global Consumer Operations Manager de Panda Security, “valga la redundancia, una noticia nunca había sido tan viral como el coronavirus”

Además, el aluvión de mensajes se ha convertido en el camuflaje perfecto para que los ciberciminales cuelen virus informáticos sin que los usuarios lo noten. Estos ataques, incluso, están cada vez más preparados para vulnerar la seguridad de los teléfonos móviles.

“Por todo ello, no debemos caer en la trampa de los ciberdelincuentes, convirtiéndonos en amplificadores de sus mentiras ni de su malware. Cuando recibamos mensajes relativos al coronavirus, solo debemos confiar en fuentes oficiales y en medios de comunicación contrastados. Y si son mensajes con archivos descargables, es mejor desconfiar de ellos, incluso si conocemos al remitente, ya que podría tratarse de una campaña de Spoofing”, concluye Lambert.

Archivado en: